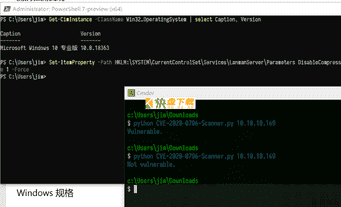

2020年3月11日,微软在3月的安全更新中发布了一个位于Server Message Block 3.1.1(SMBv3)网络通信协议的远程代码执行漏洞,漏洞编号为CVE-2020-0796,但并未在更新中修复此漏洞。次日,微软发布CVE-2020-0796专项补丁。成功利用此漏洞的攻击者能够在目标服务器或客户端上执行任意代码,类似“永恒之蓝”漏洞,该漏洞存在被利用大范围传播恶意代码的可能性,威胁等级较高。该漏洞是由于SMBv3协议中处理压缩消息时未进行严格安全检查所导致的。针对服务器,攻击者可以通过发送特制数据包至目标服务器以利用此漏洞;针对客户端,攻击者可以通过配置恶意SMBv3服务器,并诱使用户连接到该服务器以利用此漏洞。

微软已经发布了针对该漏洞的补丁,可通过微软官网下载相应补丁并安装更新

Windows 10 Version 1903 for 32-bit Systems Windows 10 Version 1903 for ARM64-based Systems Windows 10 Version 1903 for x64-based Systems Windows 10 Version 1909 for 32-bit Systems Windows 10 Version 1909 for ARM64-based Systems Windows 10 Version 1909 for x64-based Systems Windows Server, version 1903 (Server Core installation) Windows Server, version 1909 (Server Core installation)

https://www.catalog.update.microsoft.com/Search.aspx?q=KB4551762