Windows RDP远程漏洞编号CVE-2019-0708,一个破坏力巨大的高危远程漏洞,由于该漏洞是预身份认证,且不需要用户交互,这就意味着,利用该漏洞可制作成自动化、大规模、无条件攻击的蠕虫,并会迅速像野火一样蔓延至整个网络,最终将可能导致当年“永恒之蓝”漏洞武器造成的WannaCry勒索蠕虫病毒攻击的再度重演。攻击者可以用该漏洞制作堪比2017年席卷全球的WannaCry类蠕虫病毒,从而进行大规模传播和破坏。

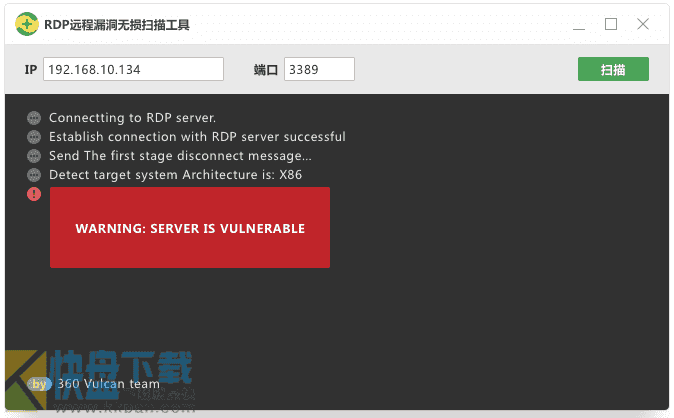

360安全大脑的漏洞专家系统的深入分析和研究,360目前就已经形成了针对该漏洞的验证、修复、检测扫描、热修复、实战的一体化防护方案,全球独家推出360RDP远程漏洞无损扫描工具。

软件特色:

该工具的优势是无需任何部署,可以瞬间验证大量系统(包括内网和公网的)、对被检测系统没有任何不良影响。与PoC破坏性漏洞扫描和验证相比,360RDP远程漏洞无损扫描工具全程不会触发漏洞,更不会像PoC工具一样导致电脑蓝屏、崩溃现象,始终保持系统稳定、流畅、不受任何影响。

Windows RDP影响范围

Windows 7

Windows Server 2008 R2

Windows Server 2008

Windows 2003

Windows XP

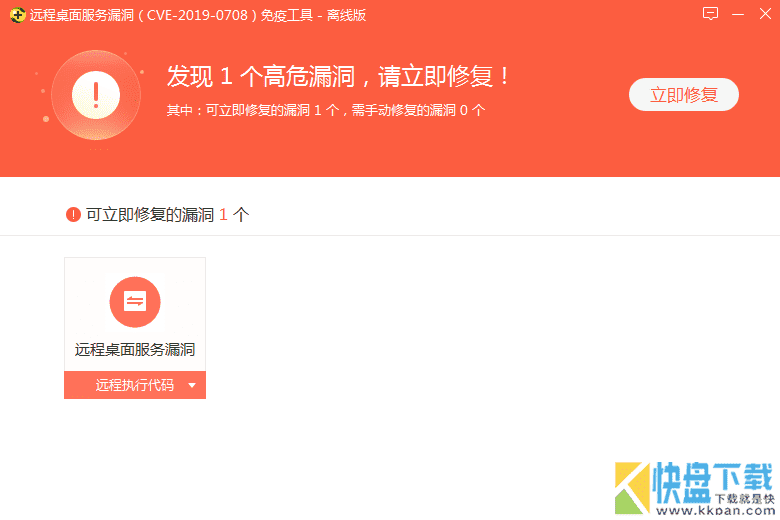

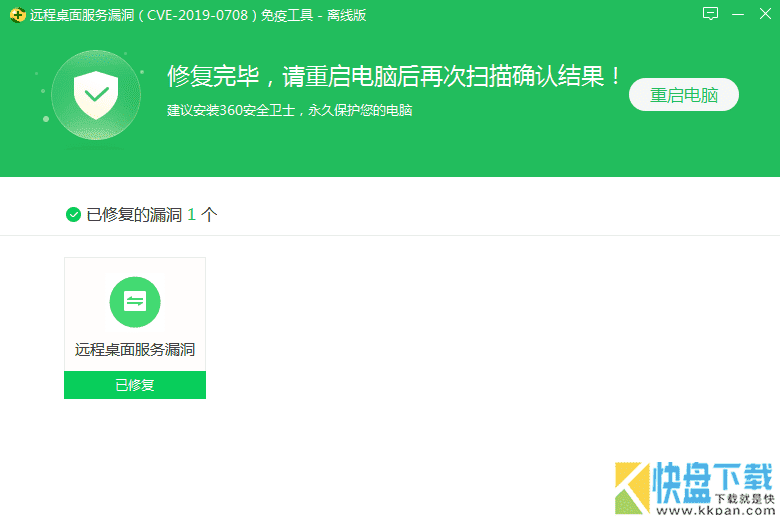

CVE-2019-0708检测使用教程

1、快盘下载Windows RDP无损检测工具

2、下图为远程检测漏洞已修复的情况:

安全建议

提高安全意识,不随意点击来源不明的邮件、文档、链接等,并及时为操作系统、IE、flash等常用软件打好补丁。

重要文档、数据应经常做备份,一旦文件损坏或丢失,也可以及时找回。

电脑设置的口令要足够复杂,包括数字、大小写字母、符号且长度至少应该有8位,不使用弱口令,以防攻击者破解。

避免将远程桌面服务(RDP,默认端口为3389)暴露在公网上(如为了远程运维方便确有必要开启,则可通过VPN登录后才能访问),并关闭445、139、135等不必要的端口。

微软电脑管家下载

微软电脑管家下载 PeerBlock防火墙下载

PeerBlock防火墙下载 卡密生成器

卡密生成器 Shared Folder Protector共享文件夹保护工具

Shared Folder Protector共享文件夹保护工具 USB Copy Protection下载

USB Copy Protection下载 抓包软件QSniffe下载

抓包软件QSniffe下载