微软公司通报的关于对IE浏览器远程代码执行高危漏洞(CVE-2019-1367)的情况。攻击者可利用该漏洞诱使用户访问恶意网页触发漏洞从而获得当前用户的所有权限,进而安装恶意程序,增加、删除、更改或查看数据,可造成业务瘫痪、敏感数据泄漏等。

漏洞描述:

漏洞描述 此漏洞是由InternetExplorer脚本引擎中处理内存对象的方式中的内存损坏引起的。要利用此漏洞,攻击者必须引导用户打开已经托管漏洞的恶意网站。 利用此漏洞可以导致攻击者获得用户的当前权限,并执行任意代码。如果当前用户拥有管理权限攻击者可以在系统上执行各种操作,从创建具有完全权限的新帐户到安装程序甚至修改数据。

影响系统范围:

据国家网络与信息安全信息通报中心监测发现,IE浏览器存在远程代码执行高危漏洞(CVE-2019-1367)。受影响的操作系统包括 Windows 10、Windows 8.1、Windows 7、Windows Server 2012/R2、Windows Server 2008、Windows Server 2016、Windows Server 2019的IE11版本,Windows Server 2012的IE10版本以及Windows Server 2008的IE9版本。目前微软官方已提供针对相应版本的补丁,请尽快更新安全补丁以修复漏洞。

漏洞修复地址为:

https://portal.msrc.microsoft.com/en-US/security-guidance/advisory/CVE-2019-1367

经分析研判,攻击者可利用该漏洞诱使用户访问恶意网页触发漏洞从而获得当前用户的所有权限,进而安装恶意程序,增加、删除、更改或查看数据,可造成业务瘫痪、敏感数据泄漏等。

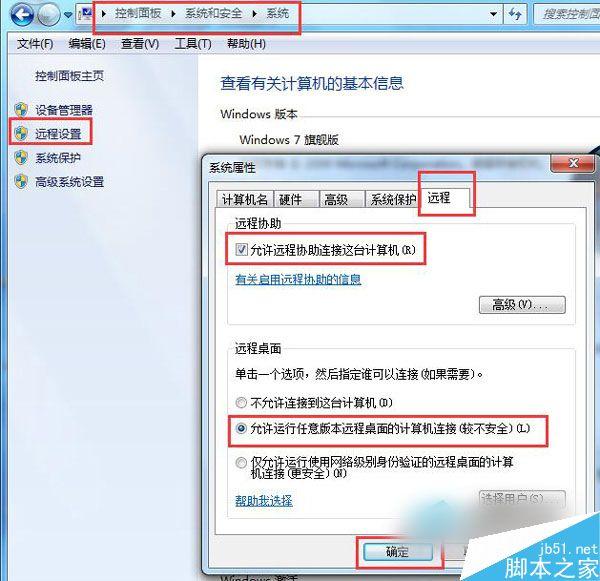

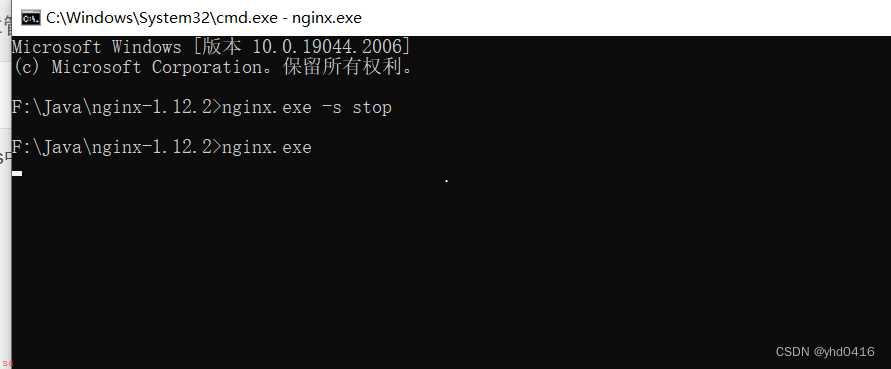

安装教程:

1、在线修复

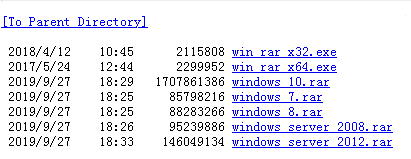

2、请根据不同操作系统下载相应的补丁,如下载后无法解压,请下载 win_rar 解压软件,请根据系统位数自行下载安装。

微软电脑管家下载

微软电脑管家下载 PeerBlock防火墙下载

PeerBlock防火墙下载 卡密生成器

卡密生成器 Shared Folder Protector共享文件夹保护工具

Shared Folder Protector共享文件夹保护工具 USB Copy Protection下载

USB Copy Protection下载 抓包软件QSniffe下载

抓包软件QSniffe下载